Git-Buch jetzt unter CC-Lizenz

Der Verlage Open Source Press hat zum Ende des Jahres 2015 den Betrieb eingestellt, und die Veröffentlichungsrechte der Texte an die Autoren zurückübertragen. Valentin und ich haben uns entschieden, sowohl den Text des Buches als auch die Materialien, die wir für Schulungen verwendet haben, unter einer CreativeCommons-Lizenz zu veröffentlichen. All das könnt ihr ab sofort unter http://gitbu.ch finden. Viel Spaß damit!

Realization of Cyclic Spaces

In what feels like a previous life I was a mathematician, and I just recently heard that appearantly my Master’s thesis is graded now. So here it is, for all you people who are interested in the realization of cyclic spaces!

This is what you’ll find in this 41-page document that took me many, many months to craft:

If you are not a mathematician: Gibberish formulas, arrows and some diagrams that don’t seem too impressive. Also 17 occurrences of the word “obvious”, and 12 occurrences of “it is clear”. Obviously, some of these things I wrote down half a year ago aren’t clear to me any more either, so don’t fret.

Mathematicians, especially those specializing in algebraic topology, might find that this text covers a number of interesting fundamental aspects of the theory of simplicial and cyclic spaces with a rather extensive level of detail. Feel free to use this text if it helps you or others.

The citation I prepended to the thesis, written a hundred years ago by my favourite author, so accurately describes the material at hand and my experience that it warrants a translation here:

It is only when one looks not toward the outside at their utility, but within mathematics itself at the relationships among the unused parts, that one sees the other, real face of this science. It is not goal-oriented, but uneconomical and passionate. – The average person doesn’t need much more mathematics than he learns in elementary school; the engineer only enough to find his way around in the collection of tabulations in his technical handbook, which isn’t a lot; even the physicist ordinarily works with quite simple mathematical tools. If they should need something different, they are mostly left to figure it out for themselves, since the mathematician has very little interest in such applied tasks. And this is why specialists in many practically important branches of mathematics are not mathematicians. But not far away are immeasurable realms that exist only for the mathematician: an enourmous nerve center has coalesced around the point of origin of a few lesser muscles. Somewhere inside, the individual mathematician is working, and his windows do not open to the outside, but into adjoining rooms.

There is an interesting story to how this thesis happened: I wrote it while travelling. To me this seemed perfectly normal at the time, but I’ve since heard that it astonishes people, so let me share the story.

My argument went somewhat like this: If you don’t like the cold and desolate winter months (and I don’t like them) and you have a bit of money in the bank (and I had some) and your professor agrees to consult with you using Skype (and I thank him for that) and you happen to live in times where one owns devices that can display PDFs – then it only seems natural that you should travel towards the tropics, following the sun, thinking about mathematics wherever it seems adequate. So that’s what I did.

This was my route: I started off in Spain to visit a friend and see if the nomadic life suits me (two weeks; early drafts of five introductory pages); it did, so I went back to Germany for three days to pack, and went off to Lebanon (I stayed for one month, writing 10 pages). Then I visited a friend in Dubai (two weeks; five pages and a few diagrams; grappled with fundamental problems of my formalism). On to Oman, where at first things went well and I produced a few pages; however I discovered a fundamental flaw in my understanding which my primary sources didn’t deem necessary to address: I painfully remember trying to understand a single, central diagram for eight days in a row, backtracking my way 14 hours a day, becoming increasingly desparate until I gave up and my friend John came to visit me over New Year’s. (Time spent in Oman: roughly a month with a short bus trip back to Dubai because of Visa issues. Unclear how much work I put to paper.) Next was Sri Lanka, where I arrived the day before presidential elections, which luckily went down without civil unrest breaking out. In Sri Lanka I mostly wrote in parks and the jungle, after these sandy countries everything seemed so exotic! And by painstakingly going through all I had written, blowing up seemingly innocent one-line statements to one-page proofs just to make absolutely sure I was correct, I finally found my way out of the trap that I had been in while in Oman. After a month in Sri Lanka, I went to Manila in the Philippines for two weeks. What an awful place! I didn’t get much done there, being busy with other stuff. From there I went to Sydney for a week (I went for job interview; incidentally, this is also where I live and work now…). I had three weeks of holidays on the island of Palawan in the Philippines, where my friend Felix visited me; no work was done there. In Singapore I resumed work and was pleasantly surprised that a considerable amount of work was done already (I only stayed there for a week due to budget constraints). I subsequently traded my windowless 12m² room for an equally priced 40m² flat in the heart of Bukit Bintang, Kuala Lumpur, where I stayed for a month and wrote most of the remainder of the thesis (15 pages). A short 3-day stint in Venice reunited me with my family, and I travelled back to Hamburg with them, where I did a final pass of the text, corrected numerous details and attended to day-stretching last-minute panics induced by seemingly poor choices of category-theoretic models in the very beginning. Then I travelled to Berlin and handed my thesis in. – All done, and not a single day was spent in the desolate winter!

Ulysses

Ich war kürzlich zum ersten Mal in Dublin, und das war Grund genug, mich endlich einmal mit dem modernistischen Epos Ulysses von James Joyce auseinanderzusetzen. Anstatt hier aber zu schreiben: ja, es ist ziemlich anstrengend zu lesen – ja, ohne kapitelweise Sekundär-Zusammenfassungen hätte ich kaum etwas verstanden – ja, es ist sprachgewaltig und auch ziemlich witzig – ja, es ist ein stilistisches und formales Kunstwerk – ja, das war mein zweiter und letzter Versuch, ein Joyce-Fan zu werden und nein, ich werde die anschließend von ihm verfassten Monströsitäten nicht angehen ––

Anstatt also zu wiederholen, was man überall liest, hier im Folgenden der Versuch, zwei zentrale Werke des Modernismus einander gegenüber zu stellen und in Beziehung zu setzen: Ulysses versus Der Mann ohne Eigenschaften. Beide Werke sind recht umfangreich, was aber ja nicht unbedingt abschreckend ist: nur sind sie auch beide kompliziert und sperrig. Joyces Werk nicht so sehr aufgrund der Handlung, sondern der Form: Selten wird der Leser an die Hand genommen, immer muss man aus dem Dialog den Kontext erraten oder bekommt nur rohe Gedanken serviert. Bei Musil wird hingegen ständig reiteriert und Kontext gegeben, mit einer sprachlicher Brillianz die seinesgleichen sucht: nur sind die Gedanken sehr diffiziler philosophisch-dialektischer Natur.

Beide Werke haben eine interessante Gemeinsamkeit: sie sind, ganz in modernistischer Manier, exakt konstruiert in der Zeitspanne, die sie abdecken (– die Form bestimmt den Rahmen): Ulysses ist die Geschichte eines einzigen Tages in Dublin, während der Mann ohne Eigenschaften genau ein Jahr in Wien verlebt (streng genommen: verleben würde, wenn das Buch je zu Ende geschrieben worden wäre). Im letzteren Fall ist ganz klar, wann die Handlung stattfindet, denn das Buch beginnt mit folgendem ersten Absatz:

Über dem Atlantik befand sich ein barometrisches Minimum; es wanderte ostwärts, einem über Rußland lagernden Maximum zu, und verriet noch nicht die Neigung, diesem nördlich auszuweichen. Die Isothermen und Isotheren taten ihre Schuldigkeit. Die Lufttemperatur stand in einem ordnungsgemäßen Verhältnis zur mittleren Jahrestemperatur, zur Temperatur des kältesten wie des wärmsten Monats und zur aperiodischen monatlichen Temperaturschwankung. Der Auf- und Untergang der Sonne, des Mondes, der Lichtwechsel des Mondes, der Venus, des Saturnringes und viele andere bedeutsame Erscheinungen entsprachen ihrer Voraussage in den astronomischen Jahrbüchern. Der Wasserdampf in der Luft hatte seine höchste Spannkraft, und die Feuchtigkeit der Luft war gering. Mit einem Wort, das das Tatsächliche recht gut bezeichnet, wenn es auch etwas altmodisch ist: Es war ein schöner Augusttag des Jahres 1913.

Bei Joyce muss man arg suchen, wenn man wissen will, an welchem Tag die Handlung spielt: Man schreibt das mittlerweile als Bloomsday bekannte und gefeierte Datum des 16. Juni 1904 – das wird aber, abgesehen von kurz vor Schluss, nirgends klar kommuniziert. Man kann sich diese Information zum Beispiel aus den folgenden Fragmenten aus Kapitel drei und vier zusammenstückeln, tief in wirren Gedankengängen vergraben:

He took the hilt of his ashplant, lunging with it softly, dallying still. Yes, evening will find itself in me, without me. All days make their end. By the way next when is it Tuesday will be the longest day. Of all the glad new year, mother, the rum tum tiddledy tum. Lawn Tennyson, gentleman poet. … (Dedalus musing in 3.489)

He listened to her licking lap. Ham and eggs, no. No good eggs with this drouth. Want pure fresh water. Thursday: not a good day either for a mutton kidney at Buckley's. Fried with butter, a shake of pepper. Better a pork kidney at Dlugacz's. While the kettle is boiling. She lapped slower, then licking the saucer clean. Why are their tongues so rough? To lap better, all porous holes. Nothing she can eat? He glanced round him. No. (Bloom in 4.43)

Wir haben es also mit einem Donnerstag fünf Tage vor dem längsten Tag der nördlichen Hemisphäre, dem 21. Juni, zu tun. Welches Jahr? Na ja, da gäbe es mehrere Möglichkeiten: Der 16. Juni fiel zwischen den Jahren 1880 und 1920 auf einen Donnerstag in: 1881, 1887, 1892, 1898, 1904, 1910, sowie 1921. Andere Hinweise?

He faced about and, standing between the awnings, held out his right hand at arm's length towards the sun. Wanted to try that often. Yes: completely. The tip of his little finger blotted out the sun's disk. Must be the focus where the rays cross. If I had black glasses. Interesting. There was a lot of talk about those sunspots when we were in Lombard street west. Looking up from the back garden. Terrific explosions they are. There will be a total eclipse this year: autumn some time. (Bloom thinking in 8.564)

Aber Wikipedia sagt interessanterweise: „There was no Total Solar Eclipse visible from the United Kingdom between 1724 and 1925.“ – Schließlich aber, im vorletzten Kapitel (auch wenn das Datum ab der Mitte an verschiedenen Stellen, aber nicht eindeutig zuordenbar auftaucht) wird es explizit: „Compile the budget for 16 June 1904.“ (17.1456)

Beide Werke erwähnen wiederholt Nietzsche als Philosophen oder Teile seiner Werke: In Ulysses wird mehrmals aus Zarathustra zitiert; Ulrich schenkt Clarisse zu ihrer Hochzeit eine Gesamtausgabe von Nietzsche. Ein ganz zentrales Moment Nietzsche’scher Philosophie ist die auf die griechischen Götter Apollo und Dionysos zurückgehende Dialektik apollinisch-dionysisch. Was bedeutet dionysisch? Das Handwörterbuch der Philosophie erklärt das Wort wie folgt:

Von Dionysos, dem griech. Gott des Weines: neben dem Apollinischen die Personifizierung eines der beiden die Geschicke der Welt lenkenden Prinzipien bei Nietzsche. Während das Apollinische für das Streben nach Begrenzung, nach Maß und Gestalt steht, verkörpert das Dionysische den Drang ins Ungebundene, das Rauschhafte und Ausufernde, das, was die Grenzen aufhebt, die Form zerstört und das Gestalthafte in den Weltgrund zurückwirft.

Während die apollinische Betrachtungsweise also die der Wissenschaft, die der exakten Beschreibung und Klassifizierung, schließlich der Rationalität ist, ist die die dionysische eine des Trunkenen, Orgiastischen: Der Urzustand des Menschen spricht aus dem Un- und Unterbewussten.

Dies führt mich zur folgendenden, zentralen These: Die Herangehensweise Musils ist inhärent apollinisch, während die von Joyce ein meisterhaftes Beispiel für das Dionysische ist. Als Beispiel möchte ich hier eine Szene anführen, die in beiden Büchern beiläufig vorkommt: Männlicher Protagonist trifft ihm unbekannte Frau in der Öffentlichkeit und hat ein spontanes sexuelles Verlangen nach ihr. Nebeneinander gelesen sind diese Ausschnitte hervorragende Beispiele für die Idiosynkrasie der jeweiligen Erzähltechniken.

In Ulysses (4.145) ist Bloom gerade auf dem Weg, für sein Frühstück Leber vom Fleischer zu besorgen:

A kidney oozed bloodgouts on the willowpatterned dish: the last. He stood by the nextdoor girl at the counter. Would she buy it too, calling the items from a slip in her hand? Chapped: washingsoda. And a pound and a half of Denny's sausages. His eyes rested on her vigorous hips. Woods his name is. Wonder what he does. Wife is oldish. New blood. No followers allowed. Strong pair of arms. Whacking a carpet on the clothesline. She does whack it, by George. The way her crooked skirt swings at each whack.

[…]

The porkbutcher snapped two sheets from the pile, wrapped up her prime sausages and made a red grimace.

—Now, my miss, he said.

She tendered a coin, smiling boldly, holding her thick wrist out.

—Thank you, my miss. And one shilling threepence change. For you, please?

Mr Bloom pointed quickly. To catch up and walk behind her if she went slowly, behind her moving hams. Pleasant to see first thing in the morning. Hurry up, damn it. Make hay while the sun shines. She stood outside the shop in sunlight and sauntered lazily to the right. He sighed down his nose: they never understand. Sodachapped hands. Crusted toenails too. Brown scapulars in tatters, defending her both ways. The sting of disregard glowed to weak pleasure within his breast. For another: a constable off duty cuddling her in Eccles lane. They like them sizeable. Prime sausage. O please, Mr Policeman, I'm lost in the wood.

—Threepence, please.

His hand accepted the moist tender gland and slid it into a sidepocket. Then it fetched up three coins from his trousers' pocket and laid them on the rubber prickles. They lay, were read quickly and quickly slid, disc by disc, into the till.

—Thank you, sir. Another time.

A speck of eager fire from foxeyes thanked him. He withdrew his gaze after an instant. No: better not: another time.

—Good morning, he said, moving away.

—Good morning, sir.

No sign. Gone. What matter?

He walked back along Dorset street, reading gravely. […]

Joyce verbalisiert einfach nur das im Kopf Stattfindende, mit all der damit einhergehenden Sprunghaftigkeit, Ungeduldigkeit und vor allem Unreflektiertheit: Wäre es nicht interessant zu untersuchen, wie aus einem sting of disregard innerhalb von Momenten eine Art Verlangen wird? All das interessiert aber offenbar nicht, und außerdem muss er ja bezahlen. Und schon sind die Gedanken wieder woanders, und er liest im Nachhausegehen…

Musil hingegen benutzt eine ganz ähnlich zufällige Begegnung, um – durchaus als Ablenkung, vorher wird ein ganz anderer Gedankengang gesponnen – um zu reflektieren, wie die Nächstenliebe eigentlich ein heuchlerisches Konzept ist, und überhaupt: warum mag man überhaupt Menschen, ohne dass man sie wirklich gut kennt?! Das liest sich dann aber, wie man so schön sagt, „wie gedruckt“ (3. Teil, Kap. 23):

[… es] fehlte seinem Denken bereits die Absicht, eine Entscheidung zu suchen, und er ließ sich bereitwillig ablenken. In seiner Nähe waren gerade zwei Männer zusammengestoßen und riefen sich unangenehme Bemerkungen zu, als wollten sie handgemein werden, woran er mit erfrischter Aufmerksamkeit teilnahm, und als er sich kaum davon abgewandt hatte, stieß sein Blick mit dem einer Frau zusammen, der wie eine fette, auf dem Stengel nickende Blume war. In jener angenehmen Laune, die sich zu gleichen Mengen aus Gefühl und nach außen gerichteter Aufmerksamkeit mischt, nahm er Kenntnis davon, daß die ideale Forderung, seinen Nächsten zu lieben, unter wirklichen Menschen in zwei Teilen befolgt wird, deren erster darin besteht, daß man seine Mitmenschen nicht leiden kann, während das der zweite dadurch wettmacht, daß man zu ihrer einen Hälfte in sexuelle Beziehungen gerät. Ohne zu überlegen, kehrte auch er nach wenigen Schritten um, der Frau zu folgen; es geschah noch ganz mechanisch als Folge der Berührung durch ihren Blick. Er sah ihre Gestalt unter dem Kleid wie einen großen weißen Fisch vor sich, der nahe der Wasseroberfläche ist. Er wünschte sich, ihn männlich zu harpunieren und zappeln sehen zu können, und es lag darin ebensoviel Abneigung wie Verlangen. An kaum merklichen Zeichen wurde ihm auch Gewißheit, daß diese Frau von seinem Hinterdreinstreichen wisse und es billige. Er suchte zu ermitteln, auf welchen Platz sie in der gesellschaftlichen Schichtung gehören möge, und riet auf höheren Mittelstand, wo es schwer ist, die Stellung genau zu bestimmen. »Kaufmannsfamilie? Beamtenfamilie?« fragte er sich. Aber verschiedene Bilder tauchten willkürlich auf, darunter sogar das einer Apotheke: er fühlte den scharf-süßen Geruch an dem Mann, der nach Hause kommt; die kompakte Atmosphäre des Heims, der nichts mehr von den Zuckungen anzumerken ist, unter denen sie kurz vorher die Diebslampe eines Einbrechers durchleuchtet hat. Ohne Zweifel war das abscheulich und doch ehrlos lockend.

Und während Ulrich weiter hinter der Frau herging und in Wahrheit fürchtete, daß sie vor einer Auslage stehen bleiben und ihn zwingen werde, entweder blöde weiterzustolpern oder sie anzusprechen, war irgendetwas immer noch unabgelenkt und hellwach in ihm. »Was mag eigentlich Agathe von mir wollen?« […]

Ähnlich wie Proust ist Musil ein Autor, der wie mit einem Spot-Scheinwerfer ganz bestimmte Winkel einer sehr weiten Zeitspanne ausleuchtet: Nur nebenbei wird das Jahr des Urlaubs chronologisiert, meist dient dies nur als Überleitung zu einer Situation, die es Musil (in Gestalt von Ulrich, meist denkend alleine oder im Quasimonolog) erlaubt, mehrere Dutzend Seiten bei einem Gedankengang zu verharren. Ulysses ist hier die Antithese, hier gehen große sozialphilosophische Thesen einfach unter, weil es nachts ist und alle Gesprächsteilnehmer sturzbetrunken sind:

BLOOM: I stand for the reform of municipal morals and the plain ten commandments. New worlds for old. Union of all, jew, moslem and gentile. Three acres and a cow for all childern of nature. Saloon motor hearses. Compulsory manual labour for all. All parks open to the public day and night. Electric dishscrubbers. Tuberculosis, lunacy, war and mendicancy must now cease. General amnesty, weekly carnival with masked licence, bonuses for all, esperanto the universal language with universal brotherhood. No more patriotism of barspongers and dropsical impostors. Free money, free rent, free love and a free lay church in a free lay state.

(Anschließend fängt Bloom an zu singen und jemand schmeißt einen Schuh nach ihm. Wobei das vielleicht auch nur in Gedanken passiert, man weiß das nicht so genau. Zugehört hat ihm in jedem Fall niemand so wirklich.) –

Schließlich ist neben dem Gegensatz Apollinisch–Dionysisch ein weiteres zentrales Motiv der Philosophie Nietzsches die unbedingte und nicht immer rationalisierbare Bejahung des Lebens, ein ständiges und insistierendes Ja-Sagen zum Leben – eine im Kern anti-nihilistische Haltung. Joyce lässt Ulysses ganz bewusst mit dem Wort “Yes” enden (auch wenn die Intention dahinter zugegebenermaßen nicht unbedingt lebensbejahned ist: statt dessen komplettiert das Wort laut eines Briefen von Joyce an Frank Budgen den das Kapitel durchziehenden verbalen Symbolismus für das Weibliche). – Im Gegensatz dazu erschafft der Mann ohne Eigenschaften eine große philosophische Apparatur, um die Lebensbejahung zu rationalisieren – tut dann aber nicht den entscheidenden Schritt der Verwirklichung: Das Buch bleibt unvollendet.

Bookdump

Es ist eine Weile her seit dem letzten Artikel, und auch wenn ich hauptsächlich Mathematik getrieben habe, hat sich viel angesammelt.

Überraschend informativ und einfach zu lesen ist Foucaults Überwachen und Strafen, und natürlich aktueller denn je.

Die Essaysammlung Arguably von Christopher Hitchens ist ein nettes Sammelsurium, mit einigen sehr beeindruckenden Beiträgen. Ich wusste zum Beispiel nicht, dass Hitchens sich zu der Zeit, als die Praxis des Waterboarding gerade in die öffentliche Wahrnehmung gezerrt wurde, selbst dieser Foltermethode unterzogen hatte – um einfach zu erfahren, wie sich das angefühlt – und darüber berichten zu können.

Als ein sehr mathematisch motivierter Autor gilt J. L. Borges. Dessen Kurzgeschichtensammlung Labyrinths hat mir gut gefallen, auch wenn sich die mathematischen Aspekte seiner Literatur zumindest in dieser Auswahl meist darauf reduzieren, die inhärenten Paradoxa von Rekursion und Unendlichkeit zu verarbeiten. Er ist aber ein Autor, der das Träumen glorifiziert und immer wieder die Grenzen der Erkenntnis ausleuchtet, wie zum Beispiel in Avatars of the Tortoise:

‘The greatest magician (Novalis has memorably written) would be the one who would cast over himself a spell so complete that he would take his own phantasmagorias as autonomous appearances. Would not this be our case?’ I cojecture that this is so. We (the undivided divinity operating within us) have dreamt the world. We have dreamt it as firm, mysterious, visible, ubiquitous in space and durable in time; but in its architecture we have allowed tenuous and eternal crevices of unreason which tell us it is false.

Beeindruckt war ich von Henry Thoreau, dem amerikanischen Naturalisten, der mit Walden ein Werk geschafft hat, was schon vor der Industrialisierung den „Ausstiegsgedanken“ geprägt hat, und die philosophischen und praktischen Aspekte eines Lebens fernab der Gesellschaft, alleine im Wald und als Selbstversorger erläutert:

But I would say to my fellows, once for all, As long as possible live free and uncommitted. It makes but little difference whether you are committed to a farm or the county jail.

Seinen ernährungstechnischen Ansichten stehe ich teils sympathisch gegenüber (wenn auch nicht in der Begründung) –

I believe that every man who has ever been earnest to preserve his higher or poetic faculties in the best condition has been particularly inclined to abstain from animal food, and from much food of any kind.

– seine Ansichten zu Wein und Kaffee aber teile ich nicht:

I believe water is the only drink for a wise man; wine is not so noble a liquor; and think of dashing the hopes of a morning with a cup of warm coffee, or of an evening with a dish of tea!

Faulkner: As I Lay Dying – Boah, also so concious-stream-narrative kann ich mal gar nicht ab.

Ayn Rand: The Fountainhead – Das Buch ist wie ein Verkehrsunfall: So schrecklich es auch ist, man kann nicht wegschauen. Ich habe selten ein Buch gelesen, in dem die Prosa so arg schlecht ist und die Charaktere so dermaßen holzschnittig gezeichnet sind. Damals muss ein unglaubliches soziales Klima geherrscht haben, dass so ein Buch Erfolg haben konnte. Trotzdem fesselnd. Und: Keine Illustration der Bauwerke wird der dahinter stehenden Idee gerecht. (An dieser Stelle möchte ich auf das Blog eines guten Freundes von mir linken: cncrt abstraction beschäftigt sich mit Brutalismus-Architektur, was glaube ich der Essenz der Bauwerke Howard Roarks nicht allzu fern liegt.)

Über alle Maßen gelobt unter den klassischen Sci-Fi-Autoren ist natürlich Philipp K. Dick. Zum Einstieg VALIS zu lesen war vermutlich nicht die beste Entscheidung, ist es doch eher dem Spätwerk zuzuordnen und sehr autobiografisch. Viel besser haben mir dann die Three Stigmata of Palmer Eldrich gefallen, ziemlich halluzinatorisch-dystopisch, mir alles in Allem aber nicht konkret und anschaulich genug. Ein weiterer Klassiker, Kurt Vonneguts Slaughterhouse-five, gefiel mir halbwegs gut, aber schön, dass es so kurz war. Dass der Erzähler ständig in Zeit und Raum springt hat mich an Hilsenraths „Märchen vom letzten Gedanken“ erinnert.

Sehr beeindruckt war ich von Jean-Paul Sartres Nausea (dt.: Der Ekel):

… The past is a property-owners’s luxury.

Where should I keep mine? You can’t put your past in your pocket; you have to have a house in which to store it. I possess nothing but my body; a man on his own, with nothing but his body, can’t stop memories; they pass through him. I shouldn’t complain: all I have ever wanted was to be free.

Davon angespornt habe ich auch The Age of Reason gelesen, war aber nach der Hälfte richtiggehend angenervt und habe den Rest nur noch überflogen. Zu den französischen Existentialisten gehört natürlich auch Camus, aber sein Mythos des Sisyphos ist zwar gut und nett, aber literarisch verpackt kann ich mit solcher Philosophie mehr anfangen.

Tom Wolfe schreibt so ein bisschen wie Jonathan Franzen. The Bonfire of the Vanities war eine beeindruckend vielschichtige Geschichte, liebevoll konstruiert, aber eben auch so ein Momentanpanorama-Epos.

Manchmal gehen einem die Bücher aus, und dann muss man nehmen, was man kriegt. So war ich auf der Insel Palawan darauf angewiesen, mich bei einem Australier und einem Kanadier, die sich beide dort zur Ruhe gesetzt hatten und gebrauchte Bücher für einen Euro pro Stück von ihrer Veranda verkauften, einzudecken: Noch ein bisschen spannend ist Stephen Leather: Hungry Ghost, aber nur noch pathetisch und schlecht ist Morris West: Summer of the Red Wolf. Einen noch mir noch unbekannten Krimi von Ian Rankin, A Question of Blood, fand ich dort auch, sowie John le Carrés Absolute Friends, von dem ich aber jetzt schon nicht mehr sagen könnte, worum es eigentlich ging.

Ab und zu muss man auch Bücher lesen, die in die Hosentasche passen. Henry James hat mit The Turn of the Screw eine nette Horrorgeschichte geschaffen, die glücklicherweise schnell zum Punkt kommt. Auf Verdacht habe ich Andre Gide: The Immoralist gekauft, und hätte mehr Immoralität erwartet.

Wenn Krimis oder Thriller weltweit auf einmal überall auftauchen, dann ist das ein Indiz, dass sie zumindest spannend sind. Gillian Flynn: Gone Girl ist es auch, aber ein so dermaßen schlechtes Ende, das tat schon weh. Die Buchverfilmung, die ich direkt im Anschluss gesehen habe, hat mir nicht gut gefallen.

Schon häufiger ist es mir passiert, dass ich ein Buch las, über das Kritiker schrieben: »full of ideas … grand in scope« – und ich fand eine Geschichte vor, die höchstens beeindruckend war ob der aussagelosen Weitläufigkeit des Textes, in anderen Worten: Es sind häufig Geschichten, die besser Exposition oder Kurzgeschichte geblieben wären. Über Zia Haider Rahmans Debutroman In the Light of What We Know bin ich gestolpert aufgrund des Zitates von Alex Preston auf dem Cover: »The novel I’d hoped Jonathan Franzen’s ›Freedom‹ would be.« – Ja, in typischer »Grand Scope«-Manier ist ein Leitmotiv des Buches der Gödelsche Unvollständigkeitssatz (abstrakt! Mathematik und Logik!), aber wo andere Bücher daraus Realweltanalogien gebastelt hätten, die unweigerlich lächerlich erscheinen für einen jeden, der ein wenig Mathematik studiert hat, tritt in verschiedenen Situationen der Vater des Protagonisten, seines Zeichens Physikprofessor, auf, zitiert mehrfach Richard Feynman und erläutert außerdem erschöpfend, dass keine Analogie jemals den Tatsachen gerecht wird. – Neben vielen anderen Themen, die der Roman behandelt, ist das zentrale Thema aber auf geradezu frappierend exakte Weise bereits vom Titel erschöpfend behandelt: Die Realität lässt sich nicht ansatzweise so kontrollieren, wie die Mathematik es zulässt: nachträglich erlangtes Wissen kann die damals als korrekt eingestufte Bewertung einer Situation abstrus verkehren – während ein mathematischer Beweis nunmal stimmt oder nicht. Auch sehr interessant ist das Buch, weil es Einblicke in Welten gibt, die den meisten Menschen verschlossen bleiben. Diese Kritik fasst es gut zusammen:

It is a novel that displays a formidable familiarity with élite knowledge, and takes for granted a capacity for both abstract and worldly thinking.

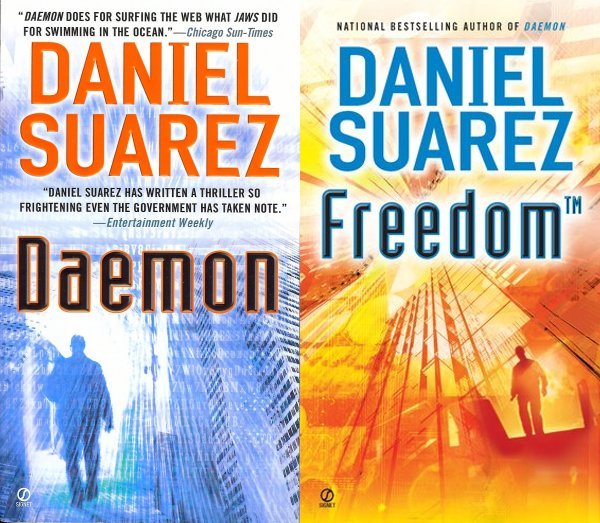

Daniel Suarez: Influx – Schon spannend aber auch ein bisschen flach und vorhersehbar.

F. Scott Fitzgerald: The Great Gatsby – so ein Klassiker. Kann man, muss man aber nicht. Wie ich höre, veranstaltet man heutzutage (wieder?) „Gatsby-Partys“…

Wenn ein Autor es schafft, einen allgemein bekannten Ismus zu prägen, dann ist es meist ratsam, zumindest ein bisschen was im Original gelesen zu haben. (Beispiel: Darwinismus. Aber Achtung: Fast alle Kommunisten haben ihren eigenen Ismus, und nur weil der Trotzkyismus ein paar Anhänger hat, heißt das noch nicht, dass man Trotzky lesen muss.) – Worauf ich hinaus will: Wenn jemand es schafft, den Begriff Sadismus zu prägen, der so sehr eigenes Wort ist, das kaum noch jemand den Autor dahinter kennt, dann ist das doch interessant zu erforschen, wer de Sade war. Und so habe ich mich also hingesetzt – nicht zuletzt motiviert durch Adorno&Horkheimers Behandlung des Themas – und zwei zentrale Werke des Marquis de Sade gelesen: Zuerst Justine, oder die Leiden der Tugend, das nach 500 Seiten mit einem geradezu epischen cliff-hanger aufhört; gefolgt von der Weiterführung der Erzählung, diesmal aus der Sicht der Schwester: Juliette, oder die Vorteile des Lasters. – Die Justine ist leider etwas repetitiv und wäre interessanter, wenn sie halb so lang wäre. Die Juliette aber hat mit knapp 300 Seiten eine gute Länge. Beide Romane sind kurz vor dem Übergang 18./19. Jahrhundert entstanden, das heißt sehr lange Zeit bevor Amoralität, Egoismus, Atheismus sowie Anti-Christianismus, und natürlich: das offene Reden über sexuelle Akte jeglicher Art und Coleur salonfähige Themen waren (wenn sie es das überhaupt jemals waren; sagen wir: literaturfähig, man denke daran, dass selbst Lolita keinen Verleger in den USA fand, dann im „liberalen Frankreich“ über einen eher wenig seriösen Verlag publiziert wurde, kurze Zeit später aber für zwei Jahre lang dort verboten war – und das war in den Neunzehnhundertfünfzigerjahren!). – Nun also, de Sade schafft etwas, was ich nicht für möglich gehalten hätte: Man schlage ein beliebiges der beiden Bücher zufällig auf und lese 20 Seiten – und diese zwanzig Seiten stellen jeden Hardcore-Scat-BDSM-Snuff-Porno in den Schatten (– gibt es sowas in der Kombination überhaupt?). Wenn die ältere Generation sagt: „Aber die heutige Jugend ist so verroht!“ (Stichworte: Killerspiele, Gewaltvideos, Pornokonsum), dann sage ich: Wenn wir eines sind, dann sind wir – historisch gesehen – ziemlich zivilisiert in der gesamtgesellschaftlichen Ausgestaltung unserer Sexual-, Gewalt- und Tötungsphantasien. Wirklich.

Gabriel Garcia Marquez: Die Liebe in den Zeiten der Cholera. Etwas ausladend, aber gut.

Ich wohne jetzt in Sydney, und um ein bisschen Trivia-Kenntnisse zu erlangen habe ich Bill Bryson: Down Under gelesen: Lustig und informativ. – Aber ein wirklich unglaubliches Buch ist Bruce Chatwins Bericht The Songlines über seine Reise durch das australische Outback auf den Spuren der mündlich überlieferten Tradition der Aboriginies. Ja, es ist anekdotisch und die Textgestalt ist ab der Mitte durch Exzerpte aus seinen Notizbüchern recht eigenwillig; auch sollte man seiner Theorie über den Mensch als ursprünglich nomadisch eine gewisse Skepsis entgegenbringen. Aber interessant und thought-provoking ist dieses Buch in jedem Fall.

Roberto Bolaño: Third Reich. Mehr alte Werke werden ausgegraben…

Cormac McCarthy: The Road. – Hat mich eine Nacht lang wach gehalten.

Palawan

I’ve just arrived in Singapore from a 3-week trip to Palawan, one of the larger islands in the southwestern Philippines. You can imagine the sights as something like this: Beautiful, deserted beaches with clear water, rice fields and impenetrable jungle:

You will find unique and expansive eco-systems, e.g. huge mangrove forests or the Underground River, a UNESCO world heritage site in the form of a long river flowing through a dripstone cave, home to approximately 40,000 bats.

While Palawan is definitely a place to approach with a backpacker mentality – expect bumpy, curvy roads, small villages with electricity only in the evening hours, and a hot shower only in the most up-market places – the tourism sector is a big communal employer (despite the rather small number of guests) and tightly controlled by the government, so prices and service are in general good and rip-offs rare. Put differently, it is very easy and rewarding to travel there.

It feels like a small paradise at the end of the world.

Sri Lanka

I didn’t take a lot of photos in Sri Lanka, but here’s an impression of the beaches south of Colombo (which are trembling when the train passes not 20 meters behind your back) and Negombo.

Signs that you’ll see in the streets in Sri Lanka tend to be really very considerate of the reader, always apologizing and wishing the best. It’s a really cute custom, and a little friendliness goes a long way! Here are some examples.

Sur, Wadi Shab and Nizwa

I was joined in Oman by an old friend, and our first stop was Sur:

The next day we went on a day trip to Wadi Shab. Instead of swimming in the upper ponds, we ventured to explore a route that featured huge boulders which were at times difficult to scale, especially with 10 liters of water in a backpack. Compared to the Wadi, which was really rather crowded, we didn’t meet a single soul during the hike. When we came back – it was already an hour after dusk –, the boats that carry people over the initial, 400m wide and rather deep pond to the entry of the Wadi were gone. Since we wanted to travel the next morning, we tried hard not to get the backpack and spare clothes wet, and succeeded – although we had to take turns swimming part of the way around areas impossible to climb, in order to lift the backpack up a three-meter vertical slope… Generally not advisable.

(Talking about general travel advices: If there is the slightest chance there will be water – and there always is –, carry passport and phone in watertight ziplock bags, so that you have the fail-safe option of simply swimming with all your stuff.)

Then on to Nizwa, which is surrounded by seemingly infinitely stretching chains of rather small and steep but impressive mountains. Easy to fall apart (due to the iron content being washed out?), they are covered by debris and pebble of varying size which makes them fun and yet challenging to move in. Also: Ancient defense walls!

Muscat, Oman

Graffiti in Dubai

For the 43rd UAE national day last week, His Highness Hamdan bin Mohammed Al Maktoum, Crown Prince of Dubai (the second son of Dubai’s monarch), installed an open-air, 2.2 km long continuous graffiti wall created by more than 100 artists, shaped in the form of a map of the UAE:

Here’s a sample of the better ones:

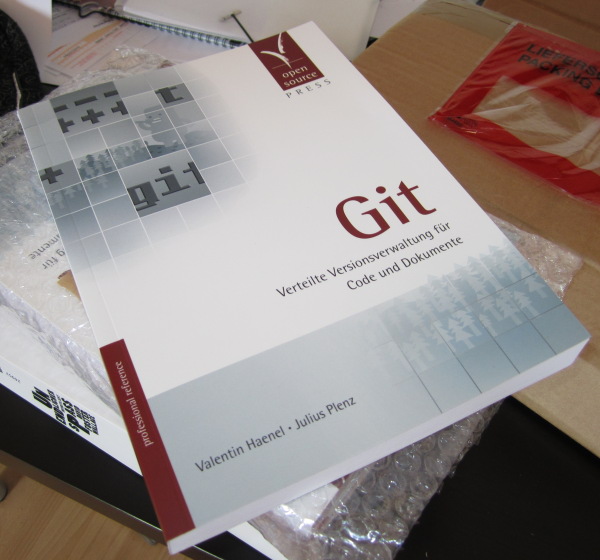

Git-Buch, zweite Auflage

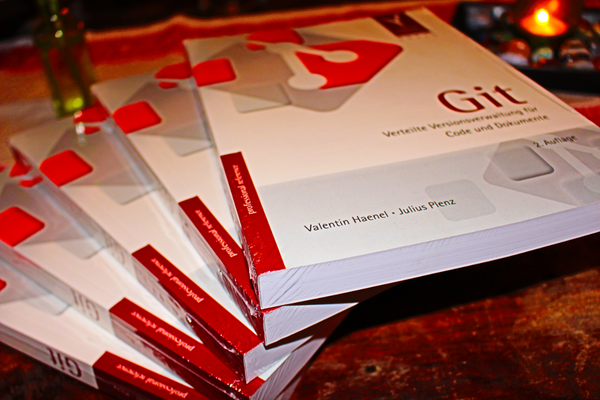

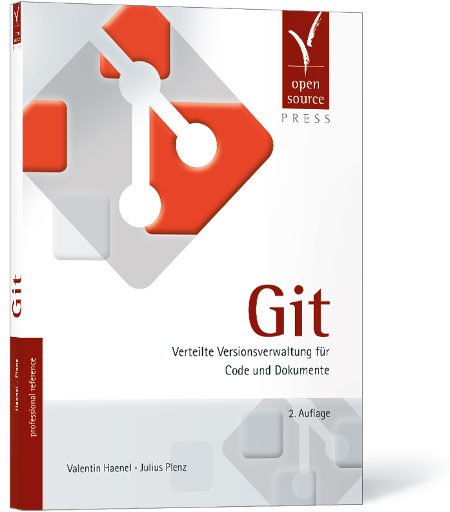

Lange in Planung, aber nun ist sie endlich lieferbar: Die zweite, überarbeitete Auflage des Git-Buchs von Valentin und mir. Da ich gerade nicht am Lande bin, habe ich das Buch noch nicht in den Händen gehalten, aber Valentin hat ein Foto gemacht, denn das Buch trägt das neue Git-Logo auf dem Cover:

Die erste Auflage war Mitte 2011 erschienen. Etwas mehr als drei Jahre später ist diese ausverkauft, und es hat sich so viel in Git verändert, dass es sich lohnt, den alten Text nicht bloß nachzudrucken, sondern aufzuarbeiten (und die Fehler zu korrigieren). Ich zitiere aus dem Vorwort:

Wir haben uns in der 2. Auflage darauf beschränkt, die Veränderungen in der Benutzung von Git, die bis Version 2.0 eingeführt wurden, behutsam aufzunehmen – tatsächlich sind heute viele Kommandos und Fehlermeldungen konsistenter, so dass dies an einigen Stellen einer wesentlichen Vereinfachung des Textes entspricht. Eingestreut finden sich, inspiriert von Fragen aus Git-Schulungen und unserer eigenen Erfahrung, neue Hinweise auf Probleme, Lösungsansätze und interessante Funktionalitäten.

Teils sind die Änderungen nur minimal, und zielen darauf ab, Neulingen

die „moderne“ Syntax der Kommandos beizubringen: Statt git commit

--amend -C HEAD verwendet man nun zum Beispiel git commit --amend

--no-edit, einen Merge bricht man mit git merge --abort ab (statt

mit einem Hard-Reset), und das präferierte Pickaxe-Tool ist -G, nicht

mehr -S (ein subtiler Unterschied!).

Teils werden neue Optionen und Best-Practices (push.default!)

diskutiert, und neue, aber vermutlich wenig bekannte Optionen

vorgestellt (z.B. die neuen Strategie-Optionen der

Recursive-Merge-Strategie, mit denen man durch Whitespace-Unsinn

verursachte Merge- oder Rebase-Konflikte häufig automatisch lösen

kann).

Ein nicht unerheblicher Teil der Änderungen ist der Art, dass man sich als Autor freuen kann: Zum Beispiel haben wir den gesamten Teil über „Subtrees“ im Vergleich zu „Submodules“ umgeschrieben, so dass git subtree verwendet wird, das nun Teil von Git ist. Dadurch fallen mal eben ein Dutzend schwer zu merkender Kommandos weg und werden durch ein Subkommando ersetzt, das eine eigene Man-Page bereithält.

Wir haben über die drei Jahre hauptsächlich sehr positives Feedback zu

dem Text erhalten. Insbesondere wurde von erfahrenen Anwendern häufig

gelobt, dass wir komplexe Beispiele verwenden und „schnell zum Punkt

kommen“. Der größte Kritikpunkt kam sicherlich aus der

Windows-Fraktion: Hier haben sich einige Leute etwas irritiert

gezeigt, wie sehr Unix-zentriert Textgestalt und Inhalte sind. Nach

reiflicher Überlegung haben wir uns entschieden, nicht von diesem

Kurs abzuweichen – insbesondere haben wir die Idee verworfen, eine

Auswahl an GUI-Clients ausführlich zu thematisieren. Wir konnten in

Git-Schulungen besonders mit „EGit“ (Eclipse) einiges an Erfahrung

sammeln, und unser Fazit fällt im Wesentlichen negativ aus: Die Tools

können nicht ansatzweise den Komfort und die Flexiblität des

Original-Git bieten, haben an einigen wesentlichen Stellen Probleme

– EGit kennt z.B. erst seit ein paar Monaten fetch.prune, und es

gibt noch nicht mal einen Knopf dafür im Fetch-Dialog… wie soll man da

effizient mit Branches arbeiten?! – und ändern sich außerdem noch viel

zu schnell, als dass eine gedruckte Dokumentation helfen würde.

Eigentlich sollte die Neuauflage schon Ende des Sommers erscheinen. Dass es nun doch so lange gedauert hat, war vor allem technischen Gründen geschuldet: Die erste Auflage war in LaTeX geschrieben, doch mittlerweile hat der Open Source Press-Verlag auf das eigens entwickelte Publishing-System Textovia umgestellt, das AsciiDoc im Hintergrund verwendet.

Für die initiale Konvertierung von ca. 780 KB LaTeX-Quellcode sind wir dem Verlag sehr dankbar! Allerdings sind uns beim mehrmaligen konzentrierten Durchgehen an diversen Stellen noch übrig gebliebene LaTeX- und Konvertierungsartefakte aufgefallen, und so manchen einfachen LaTeX-Hack konnten wir nicht ohne Probleme in AsciiDoc umsetzen…

Die Umstellung auf das neue Format vereinfacht es immens, eine Print-Version parallel zu mehreren EBook-Versionen zu produzieren; insbesondere ist es aber so, dass nun im Print-Text keine Seitenzahlen mehr referenziert werden, sondern nur noch Abschnitt-Nummern. Wir hoffen, dass sich durch die Konvertierung nicht zu viele neue Fehler eingeschlichen haben.

Neben der Tatsache, dass die neue Auflage moderner und konsistenter ist, bietet sie eine ganz wesentliche Neuerung, die vielfach vermisst wurde: Jedes gedruckte Buch enthält auf der ersten Seite einen Code, mit dem man sich eine PDF-Version des Buches herunterladen kann: So ist das Buch angenehm auf Papier zu lesen, aber gleichzeitig leicht zu durchsuchen.

KaLänder und Spenden

Erster Advent, Dezemberbeginn… Da drängt sich die Frage auf: Was soll ich bloß Freunden und Bekannten zu Weichnachten schenken? Denn bis zum Vierundzwanzigsten ist es nicht mehr lange hin.

Dabei kann die Antwort so einfach sein: Man schenke einfach einen „KaLänder“!

Der KaLänder wurde von Freiwilligen der Austauschorganisation VIA e.V. gestaltet, und das – mit ständig wechselnden Teams – zum mittlerweile fünften Mal. Die Erlöse durch den Verkauf werden wie immer an ausgewählte Projekte weitergeleitet.

Am einfachsten bestellt ihr einfach per E-Mail. Tip: Leitet die Links vorher an Kollegen und Bekannten in eurer Umgebung weiter, sprecht euch ab und macht eine Sammelbestellung!

Und für diejenigen, die jetzt denken: Stimmt, eigentlich habe ich immer noch keine Idee, was ich mit dem Rest meines 13. Jahresgehalts mache… da hätte ich sonst auch noch eine Idee.

Das Projekt (Watoto Wetu Tanzania, ehemals Friends of Don Bosco), in dem ich ein Jahr lang mitgearbeitet habe, ist leider wie immer knapp bei Kasse; insbesondere ist es wie jedes Jahr wieder schwierig, das überproportional hohe Schulgeld zusammenzubekommen, denn ein Großteil der unterstützten Kinder ist das Jahr über in anderen Städten auf Boarding Schools.

Spenden könnt ihr direkt auf dieses Konto (und VIA e.V. kann auf Anfrage auch Spendenbescheinigungen ausstellen):

Kontoinhaber: VIA e.V.

IBAN: DE79 2405 0110 0065 0887 83

Kreditinstitut: Sparkasse Lüneburg

Verwendungszweck: WAWESG (bitte angeben!)

Jede Spende hilft! Bei Fragen und für weitere Informationen zu Watoto Wetu Tanzania könnt ihr gerne Robert Hörner und mich kontaktieren.

Jounieh, Lebanon

Valencia and Granada

Bookdump

Es ist eine ganze Weile vergangen, und ich habe sicherlich schon wieder ein paar vergessen…

Bei der Neuerscheinung von Noam Chomskys How the World Works handelt es sich um eine Kollektion von ein paar alten Texten und aufbereiteten Interviews aus den 1990er Jahren. Zwei Exzerpte:

Recall that about ten years ago, when David Stockman [director of the Office of Management and Budget in the early Reagan years] was kicked out, he had some interviews with economic journalist William Greider. There Stockman pretty much said that the idea was to try to put a cap on social spending, simply by debt. There would always be plenty to subsidize the rich. But they wouldn’t be able to pay aid to mothers with dependent children—only aid to dependent corporate executives.

Und:

You still find plenty of poor, uneducated people smoking; in fact, tobacco has become such a lower-class drug that some legal historians are predicting that it will become illegal. Over the centuries, when some substance became associated with “the dangerous class,” it’s often been outlawed. Prohibition of alcohol in [the US] was, in part, aimed at working-class people in New York City saloons and the like. The rich kept drinking as much as they wanted.

William S. Burroughs vielgefeiertes Naked Lunch – Na, zum Glück war das Buch so kurz. Einfach nur bizarr. Ich mag schon eigentlich ganz gerne, wenn eine Art von Geschichte erzählt wird. – Besser gefiel mir da schon Jack Kerouacs On The Road, aber wirklich bewegt hat es mich auch nicht.

Dave Eggers: The Circle – Das liest man so an einem Sonntag weg. Nett geschrieben und die Handlung gut vorhersehbar, aber es ist ein jetzt aktuelles Zeitgeist-Portrait und wird als solches in ein paar Jahren vermutlich seine Aktualität verloren haben.

James C. Scott: Seeing Like a State – Ein Agrarwissenschaftler verliert sich für ein paar Jahre in einem Thema, das ziemlich interessant ist, und fasst seine Erkenntnisse in einem sehr zugänglichen Sachbuch zusammen. Das Buch ist ein Aufruf, Diversität zu zelebrieren, und Lokales Wissen (insbesondere im Kontext indigener Völker) zu respektieren, erhalten und aktiv zu verwenden. Grundthema des Buches ist die „legibility of a population“, für die man soziale und Umwelt-Verhältnisse normalerweise metrisiert, das heißt in vergleichbaren Zahlen ausdrückt (Hektar Norm-Wald, Bildungs-Index, Populationsquerschnitt, etc.). Scott untersucht einige Beispiele eingehender, und die Schlussfolgerung lässt sich in etwa wie folgt zusammenzufassen: „Die Metrik ist nicht nur zu simpel, sie ist so simpel, dass sie der Bevölkerung aktiv schadet und neue, dieser Metrik angepasste Realitäten kreiert.“ – Lesenswert, wenn man sich für so ein Thema begeistern kann.

Nachdem ich Huxley noch einmal gelesen hatte, musste ich zum Vergleich auch noch mal Orwells Roman 1984 lesen. Ich bin nach wie vor der Meinung, dass Huxley „mehr“ Recht hat in unserer momentanen Entwicklung – aber man muss Orwell zugute halten, dass seine Erfindung von „Newspeak“ sehr vorausschauend und auch heute noch hochaktuell ist.

David Benioffs Bestseller Stadt der Diebe ist ein schönes Buch über eine Freundschaft in Zeiten des Krieges – aber auf gewisse Weise ein Weltkriegsbuch, das sehr an andere seit den 2000ern erschienen Romane zu diesem Thema erinnert. Es ist eine gewisse Leichtigkeit darin, die vorher nicht möglich war, aber keinesfalls mehr neu ist.

Per Petterson: Out Stealing Horses – Ein überraschend schöner Roman. Ferienliteratur, finde ich. – Für Khaleed Hosseinis Roman A Thousand Splendid Suns bin ich glaube ich doch ein bisschen die falsche Zielgruppe. Mich hat das Buch auf jeden Fall nicht so sehr berührt, und es bleibt beim Lesen ein fader Beigeschmack ähnlich wie wenn man als Tourist in „exotischen Ländern“ das Kreuzfahrtschiff für ein paar Stunden verlässt, und auf die oberflächlichst mögliche Weise eine „Kultur kennen lernt“. –

Glenn Greenwald: No Place to Hide ist ein wichtiges Buch. Wenn man die Enthüllungen ein bisschen verfolgt hat, kennt man schon einen großen Teil des dargestellten Bildes (aber Microsoft kommt wirklich ganz schön schlecht weg). Die ersten 90 Seiten über die Kontaktaufnahme mit Snowden sind der reinste Krimi. Der letzte Teil ist ein wenig zu viel Rumgeheule von Greenwald.

Thomas Pynchon: Gravity’s Rainbow – Was soll man zu dem Buch bloß sagen…? Die ersten dreihundert Seiten sind komplett verwirrend. Gegen Mitte scheint sich ein kohärenter Plot zu entwickeln – aber das lässt schnell wieder nach. Ab Seite 700 war ich nur noch darüber wütend, was für eine Zeitverschwendung das Buch sei. Die Witze sind anfangs vielleicht noch zum Schmunzeln… aber irgendwann reicht’s dann auch, und „witzige Situationen“ wie die folgende: Eine Frau wird ausgeraubt, hat aber einen Sprachdefekt und kann keine Umlaute aussprechen, und ruft statt „Hübsch Räuber“ – ja, man errät es, „Hubsch Rauber“, „Hubschrauber“, haha, was dann jemanden ein paar Häuser weiter (es ist 1920, niemand weiß was ein Hubschrauber ist…), der zufällig Aerodynamik studiert (ah!), dazu veranlasst, etwas zu tun – naja, eine solche Situation finde ich nur noch lustig, weil es so schlecht erzwungen ist.

Zugestehen muss man Pynchon aber, dass er über eine schier unglaubliche Allgemeinbildung verfügen muss. Das Buch driftet mitunter in Richtungen ab, die komplett unerwartet kommen: An einem Nachmittag sitze ich in einem kleinen Park in Neukölln am Lesen, und plötzlich spielt die Geschichte auch in Neukölln – das ist schon ziemlich verrückt, und ein bisschen frage ich mich, ob ich nicht einen Großteil der Referenzen nicht verstanden habe. Und auch ein relativ unbekannter Aspekt der deutschen Kolonialgeschichte, der Genozid der Herero durch deutsche Kolonialherren im heutigen Namibia – für den sich die deutsche Bundesregierung im Übrigen bis heute noch nicht verantwortlich fühlt – spielt eine nicht unbedeutende Rolle.

Max Frisch: Homo Faber – John Williams: Stoner, ein wirklich beeindruckendes weil unprätentiöses Buch. – Kazuo Ishiguro: Never Let Me Go, hatte ich schon als Film gesehen, daher kam es mir die ganze Zeit bekannt vor. Nicht wirklich zu empfehlen… – Cynan Jones: The Long Dry, einer von den „Neuentdeckungen“, aber mich hat’s nicht so mitgenommen. – Ned Vinzinni: It’s kind of a funny story, da war ich auch nicht ganz die richtige Zielgruppe, aber es beleuchtet einen wichtigen Punkt: Die Angst vor dem Versagen, die wir schon jungen Erwachsenen einbläuen. – Hubert Selby Jr.: The Room – Damit konnte ich nichts anfangen. – Hermann Hesse: Siddhartha – Jaja, mythologisch-romantisch… aber nicht sein bestes Werk. – Strugatski: Der Montag fängt am Samstag an, kann man lesen. Muss man aber nicht.

Angeregt von Franzens Essay Mr Difficult, habe ich William Gaddis’ Roman The Recognitions gelesen… Mir hat’s gut gefallen, auch wenn es an einigen Stellen arg verwirrend war – man könnte zum Beispiel erwähnen, dass der vollkommen passive Hauptcharakter nach ca. einem Drittel des Buches seinen Namen verliert (vergisst?), und so die wörtliche Rede, die sowieso nur mit Gedankenstrichen angedeutet wird und nicht indiziert, wer redet, noch unüberschaubarer wird, weil der Protagonist entweder gar nicht mehr direkt, oder nur mit „my dear fellow“ angeredet wird. Insgesamt liest sich das Buch wie eine 50er-Jahre-Hipster-Party, durchsetzt von unauflöslichem, allgemeinen Weltzweifel – gespickt mit einer guten Portion christlichem Mystizismus.

Um mich ein bisschen zu bilden, habe ich auch einen der Kurzgeschichtenbände der Literaturnobelpreisträgerin Alice Munro gelesen: Runaway gefiel mir gut, vor allem, weil nicht immer ganz klar war, wie sehr die Geschichten nun wirklich zusammenhängen.

Robert Charles Wilson: Spin – Das hat mich eine ganze Nacht wachgehalten. Sehr spannend. Mehr Science Fiction? Ein Freund schenkte mir Richard Morgans Altered Carbon, das auch empfehlenswert ist.

Eine Neueentdeckung für mich war Knut Hamsun: Ich habe Hunger und anschließend die Mysterien gelesen. Erinnert mich ein bisschen an Dostojewski, nur halt nicht so russisch.

Den Tod Frank Schirrmachers habe ich als herben Verlust empfunden. Ich habe aus jedem seiner Feuilleton-Artikel neue Denkanstöße mitnehmen können. Ähnlich ging es mir mit Ego – Spiel des Lebens, definitiv lesenswert, vor allem aufgrund der historischen Perspektive, die es bietet.

Ich weiß beim besten Willen nicht mehr, wie ich dazu kam, mir ein klassisches Tennis-Selbsthilfe-Buch auf meine Liste zu schreiben. Aber auch außerhalb von Tennis (oder Sport überhaupt) bietet W. Timothy Gallweys 100-Seiter The Inner Game of Tennis gute Ratschläge: „Zu viel Nachdenken ist hinderlich für Exzellenz.“

Ein Freund interessiert sich dafür, wie man fernöstliche Ideen mit westlicher Philosophie verbinden kann und hat mir Alan Watts geschenkt, Das Tao der Philosophie. Ich finde den Stil zu sehr wie eine aufgezeichnete Radioansprache, die auch Erna (83) aus Norderstedt verstehen soll.

Über alle Maßen beeindruckt war ich hingegen von Adorno/Horkheimers Werk Dialektik der Aufklärung. Dialektik ist ein ziemlich facettenreicher Begriff, aber beim Lesen dieses Textes habe ich das erste Mal meisterhafte Dialektiker bei der Arbeit sehen können. Man muss allerdings sagen, dass der Text nicht einfach zu lesen ist. Ich musste dauernd Wörter nachschlagen, und das bisweilen unnötigerweise, denn die Autoren benutzen hochgestochene Begriffe wie Fungibilität und Usance, anstatt einfach Austauschbarkeit und Eigenschaft. Auch tendieren sie dazu, Sätze sehr kompliziert zu schachteln und Prozesse zu subjektifizieren, so dass man häufig zweimal nachdenken muss, was gemeint ist – dann wird man aber belohnt. Kostprobe gefällig?

In der Reduktion des Denkens auf mathematische Apparatur ist die Sanktion der Welt als ihres eigenen Maßes beschlossen. Was als Triumph subjektiver Rationalität erscheint, die Unterwerfung alles Seienden unter den logischen Formalismus, wird mit der gehorsamen Unterordnung der Vernunft unters unmittelbar Vorfindliche erkauft. Das Vorfindliche als solches zu begreifen, den Gegebenheiten nicht bloß ihre abstrakten raumzeitlichen Beziehungen abzumerken, bei denen man sie dann packen kann, sondern sie im Gegenteil als die Oberfläche, als vermittelte Begriffsmomente zu denken, die sich erst in der Entfaltung ihres gesellschaftlichen, historischen, menschlichen Sinnes erfüllen – der ganze Anspruch der Erkenntnis wird preisgegeben.

Ich hatte kurz vorher die Odyssee gelesen, insofern gefiel mir auch besonders der Exkurs über die Dialektik von Mythos und Aufklärung am Beispiele von Odysseus. Was ich mich frage ist: Inwieweit hat Homer diese Dialektik durchschaut? Es ließ sich für mich aus dem Text nicht herauslesen, ob die Autoren Homers Text neu interpretieren, oder ihm nur etwas ablesen, dessen Tiefgründigkeit bisher nicht als solche erkannt wurde.

So you want to write to a file real fast…

Or: A tale about Linux file write patterns.

So I once wrote a custom core dump handler to be used with Linux’s

core_pattern. What it does is take a core dump on

STDIN plus a few arguments, and then write the core to a predictable

location on disk with a time stamp and suitable access rights. Core

dumps tend to be rather large, and in general you don’t know in

advance how much data you’ll write to disk. So I built a functionality

to write a chunk of data to disk (say, 16MB) and then check with

fstatfs() if the disk has still more than threshold capacity (say,

10GB). This way, a rapidly restarting and core-dumping application

cannot lead to “disk full” follow up failures that will inevitably

lead to a denial of service for most data handling services.

So… how do we write a lot of data to disk really fast? – Let us maybe

rephrase the question: How do we write data to disk in the first

place? Let’s assume we have already opened file descriptors in and

out, and we just want to copy everything from in to out.

One might be tempted to try something like this:

ssize_t read_write(int in, int out)

{

ssize_t n, t = 0;

char buf[1024];

while((n = read(in, buf, 1024)) > 0) {

t += write(out, buf, n);

}

return t;

}

“But…!”, you cry out, “there’s so much wrong with this!” And you are right, of course:

- The return value

nis not checked. It might be-1. This might be because e.g. we have got a bad file descriptor, or because the syscall was interrupted. - A call to

write(out, buf, 1024)will – if it does not return-1– write at least one byte, but we have no guarantee that we will actually write allnbytes to disk. So we have to loop the write until we have writtennbytes.

An updated and semantically correct pattern reads like this (in a real program you’d have to do real error handling instead of assertions, of course):

ssize_t read_write_bs(int in, int out, ssize_t bs)

{

ssize_t w = 0, r = 0, t, n, m;

char *buf = malloc(bs);

assert(buf != NULL);

t = filesize(in);

while(r < t && (n = read(in, buf, bs))) {

if(n == -1) { assert(errno == EINTR); continue; }

r = n;

w = 0;

while(w < r && (m = write(out, buf + w, (r - w)))) {

if(m == -1) { assert(errno == EINTR); continue; }

w += m;

}

}

free(buf);

return w;

}

We have a total number of bytes to read (t), the number of bytes

already read (r), and the number of bytes already written (w).

Only when t == r == w are we done (or if the input stream ends

prematurely). Error checking is performed so that we restart

interrupted syscalls and crash on real errors.

What about the bs parameter? Of course you may have already noticed

in the first example that we always copied 1024 bytes. Typically, a

block on the file system is 4KB, so we are only writing quarter

blocks, which is likely bad for performance. So we’ll try different

block sizes and compare the results.

We can find out the file system’s block size like this (as usual, real error handling left out):

ssize_t block_size(int fd)

{

struct statfs st;

assert(fstatfs(fd, &st) != -1);

return (ssize_t) st.f_bsize;

}

OK, let’s do some benchmarks! (Full code is on GitHub.) For simplicity I’ll try things on my laptop computer with Ext3+dmcrypt and an SSD. This is “read a 128MB file and write it out”, repeated for different block sizes, timing each version three times and printing the best time in the first column. In parantheses you’ll see the percentage increase in comparison to the best run of all methods:

read+write 16bs 164ms 191ms 206ms

read+write 256bs 167ms 168ms 187ms (+ 1.8%)

read+write 4bs 169ms 169ms 177ms (+ 3.0%)

read+write bs 184ms 191ms 200ms (+ 12.2%)

read+write 1k 299ms 317ms 329ms (+ 82.3%)

Mh. Seems like multiples of the FS’s block sizes don’t really matter here. In some runs, the 16x blocksize is best, sometimes it’s the 256x. The only obvious point is that writing only a single block at once is bad, and writing fractions of a block at once is very bad indeed performance-wise.

Now what’s there to improve? “Surely it’s the overhead of using

read() to get data,” I hear you saying, “Use mmap() for that!”

So we come up with this:

ssize_t mmap_write(int in, int out)

{

ssize_t w = 0, n;

size_t len;

char *p;

len = filesize(in);

p = mmap(NULL, len, PROT_READ, MAP_SHARED, in, 0);

assert(p != NULL);

while(w < len && (n = write(out, p + w, (len - w)))) {

if(n == -1) { assert(errno == EINTR); continue; }

w += n;

}

munmap(p, len);

return w;

}

Admittedly, the pattern is simpler. But, alas, it is even a little bit slower! (YMMV)

read+write 16bs 167ms 171ms 209ms

mmap+write 186ms 187ms 211ms (+ 11.4%)

“Surely copying around useless data is hurting performance,” I hear you say, “it’s 2014, use zero-copy already!” – OK. So basically there are two approaches for this on Linux: One cumbersome but rather old and known to work, and then there is the new and shiny sendfile interface.

For the splice

approach, since either reader or writer of your splice call must be

pipes (and in our case both are regular files), we need to create a

pipe solely for the purpose of splicing data from in to the write

end of the pipe, and then again splicing that same chunk from the read

end to the out fd:

ssize_t pipe_splice(int in, int out)

{

size_t bs = 65536;

ssize_t w = 0, r = 0, t, n, m;

int pipefd[2];

int flags = SPLICE_F_MOVE | SPLICE_F_MORE;

assert(pipe(pipefd) != -1);

t = filesize(in);

while(r < t && (n = splice(in, NULL, pipefd[1], NULL, bs, flags))) {

if(n == -1) { assert(errno == EINTR); continue; }

r += n;

while(w < r && (m = splice(pipefd[0], NULL, out, NULL, bs, flags))) {

if(m == -1) { assert(errno == EINTR); continue; }

w += m;

}

}

close(pipefd[0]);

close(pipefd[1]);

return w;

}

“This is not true zero copy!”, I hear you cry, and it’s true, the ‘page stealing’ mechanism has been discontinued as of 2007. So what we get is an “in-kernel memory copy”, but at least the file contents don’t cross the kernel/userspace boundary twice unnecessarily (we don’t inspect it anyway, right?).

The sendfile() approach is more immediate and clean:

ssize_t do_sendfile(int in, int out)

{

ssize_t t = filesize(in);

off_t ofs = 0;

while(ofs < t) {

if(sendfile(out, in, &ofs, t - ofs) == -1) {

assert(errno == EINTR);

continue;

}

}

return t;

}

So… do we get an actual performance gain?

sendfile 159ms 168ms 175ms

pipe+splice 161ms 162ms 163ms (+ 1.3%)

read+write 16bs 164ms 165ms 178ms (+ 3.1%)

“Yes! I knew it!” you say. But I’m lying here. Every time I execute

the benchmark, another different approach is the fastest. Sometimes

the read/write approach comes in first before the two others. So it

seems that this is not really a performance saver, is it? I like the

sendfile() semantics, though. But beware:

In Linux kernels before 2.6.33, out_fd must refer to a socket. Since Linux 2.6.33 it can be any file. If it is a regular file, then sendfile() changes the file offset appropriately.

Strangely, sendfile() works on regular files in the default Debian

Squeeze Kernel (2.6.32-5) without problems. (Update 2015-01-17:

Przemysław Pawełczyk, who in 2011 sent Changli Gao’s patch which

re-enables this behaviour to stable@kernel.org for inclusion in Linux

2.6.32, wrote to me explaining how exactly it ended up being

backported. If you’re interested, see this excerpt from his

email.)

“But,” I hear you saying, “the system has no clue what your intentions are, give it a few hints!” and you are probably right, that shouldn’t hurt:

void advice(int in, int out)

{

ssize_t t = filesize(in);

posix_fadvise(in, 0, t, POSIX_FADV_WILLNEED);

posix_fadvise(in, 0, t, POSIX_FADV_SEQUENTIAL);

}

But since the file is very probably fully cached, the performance is not improved significantly. “BUT you should supply a hint on how much you will write, too!” – And you are right. And this is where the story branches off into two cases: Old and new file systems.

I’ll just tell the kernel that I want to write t bytes to disk now,

and please reserve space (I don’t care about a “disk full” that I

could catch and act on):

void do_falloc(int in, int out)

{

ssize_t t = filesize(in);

posix_fallocate(out, 0, t);

}

I’m using my workstation’s SSD with XFS now (not my laptop any more). Suddenly everything is much faster, so I’ll simply run the benchmarks on a 512MB file so that it actually takes time:

sendfile + advices + falloc 205ms 208ms 208ms

pipe+splice + advices + falloc 207ms 209ms 210ms (+ 1.0%)

sendfile 226ms 226ms 229ms (+ 10.2%)

pipe+splice 227ms 227ms 231ms (+ 10.7%)

read+write 16bs + advices + falloc 235ms 240ms 240ms (+ 14.6%)

read+write 16bs 258ms 259ms 263ms (+ 25.9%)

Wow, so this posix_fallocate() thing is a real improvement! It seems

reasonable enough, of course: Already the file system can prepare an

– if possible contiguous – sequence of blocks in the requested size. But

wait! What about Ext3? Back to the laptop:

sendfile 161ms 171ms 194ms

read+write 16bs 164ms 174ms 189ms (+ 1.9%)

pipe+splice 167ms 170ms 178ms (+ 3.7%)

read+write 16bs + advices + falloc 224ms 229ms 229ms (+ 39.1%)

pipe+splice + advices + falloc 229ms 239ms 241ms (+ 42.2%)

sendfile + advices + falloc 232ms 235ms 249ms (+ 44.1%)

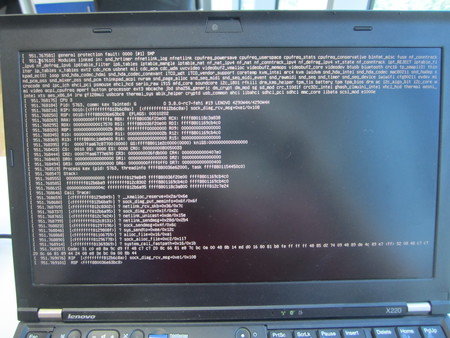

Bummer. That was unexpected. Why is that? Let’s check strace while

we execute this program:

fallocate(1, 0, 0, 134217728) = -1 EOPNOTSUPP (Operation not supported)

...

pwrite(1, "\0", 1, 4095) = 1

pwrite(1, "\0", 1, 8191) = 1

pwrite(1, "\0", 1, 12287) = 1

pwrite(1, "\0", 1, 16383) = 1

...

What? Who does this? – Glibc does this! It sees the syscall fail and re-creates the semantics by hand. (Beware, Glibc code follows. Safe to skip if you want to keep your sanity.)

/* Reserve storage for the data of the file associated with FD. */

int

posix_fallocate (int fd, __off_t offset, __off_t len)

{

#ifdef __NR_fallocate

# ifndef __ASSUME_FALLOCATE

if (__glibc_likely (__have_fallocate >= 0))

# endif

{

INTERNAL_SYSCALL_DECL (err);

int res = INTERNAL_SYSCALL (fallocate, err, 6, fd, 0,

__LONG_LONG_PAIR (offset >> 31, offset),

__LONG_LONG_PAIR (len >> 31, len));

if (! INTERNAL_SYSCALL_ERROR_P (res, err))

return 0;

# ifndef __ASSUME_FALLOCATE

if (__glibc_unlikely (INTERNAL_SYSCALL_ERRNO (res, err) == ENOSYS))

__have_fallocate = -1;

else

# endif

if (INTERNAL_SYSCALL_ERRNO (res, err) != EOPNOTSUPP)

return INTERNAL_SYSCALL_ERRNO (res, err);

}

#endif

return internal_fallocate (fd, offset, len);

}

And you guessed it, internal_fallocate() just does a pwrite() on

the first byte for every block until the space requirement is

fulfilled. This is slowing things down considerably. This is bad. –

“But other people just truncate the file! I saw this!”, you interject, and again you are right.

void enlarge_truncate(int in, int out)

{

ssize_t t = filesize(in);

ftruncate(out, t);

}

Indeed the truncate versions work faster on Ext3:

pipe+splice + advices + trunc 157ms 158ms 160ms

read+write 16bs + advices + trunc 158ms 167ms 188ms (+ 0.6%)

sendfile + advices + trunc 164ms 167ms 181ms (+ 4.5%)

sendfile 164ms 171ms 193ms (+ 4.5%)

pipe+splice 166ms 167ms 170ms (+ 5.7%)

read+write 16bs 178ms 185ms 185ms (+ 13.4%)

Alas, not on XFS. There, the fallocate() system call is just more

performant. (You can also use

xfsctl

directly for that.) –

And this is where the story ends.

In place of a sweeping conclusion, I’m a little bit disappointed that

there seems to be no general semantics to say “I’ll write n bytes

now, please be prepared”. Obviously, using posix_fallocate() on Ext3

hurts very much (this may be why cp is not

employing

it). So I guess the best solution is still something like this:

if(fallocate(out, 0, 0, len) == -1 && errno == EOPNOTSUPP)

ftruncate(out, len);

Maybe you have another idea how to speed up the writing process? Then drop me an email, please.

Update 2014-05-03: Coming back after a couple of days’ vacation, I found the post was on HackerNews and generated some 23k hits here. I corrected the small mistake in example 2 (as pointed out in the comments – thanks!). – I trust that the diligent reader will have noticed that this is not a complete survey of either I/O hierarchy, file system and/or hard drive performace. It is, as the subtitle should have made clear, a “tale about Linux file write patterns”.

Update 2014-06-09: Sebastian pointed out an error

in the mmap write pattern (the write should start at p + w, not at p).

Also, the basic read/write pattern contained a subtle error. Tricky business –

Thanks!

Bookdump

Es hat sich mal wieder einiges angesammelt:

Robert A. Caro: The Power Broker – die monumentale Biographie einer Person und der Stadt, die er wesentlich prägte. Ich hatte vorher den Namen noch nie gehört, und war auch noch nie in New York City. Es ist mehr als beeindruckend zu lesen, wie ein so außergewöhnlicher Mensch sich durch politische Einflussnahme, Intelligenz, Willensstärke und Ausnutzung trivial scheinender Gesetzeslücken auf nicht-demokratische Weise in einem demokratischen System zum de-facto Alleinbestimmer über Bauvorhaben emporhebt und so die Realität des New Yorker Alltagslebens ganz entschieden bestimmt. (Achtung: Das Buch hat 1300 Seiten und wiegt gute 1,5kg, eignet sich daher nur bedingt zum Herumtragen…)

Auf Drängen eines Freundes habe ich eines von Hannah Arendts zentralen theoretischen Werken gelesen, Vita Activa (engl. The Human Condition). Mir gefiel ihr Stil nicht wirklich: Zu viel versucht sie zu „beweisen“, indem sie etymologische Ursprünge von Wörtern im Griechischen untersucht, oder Wort-Zusammensetzungen in anderen Sprachen analysiert und den entsprechenden Konnotationen intrinsische Wahrheit über die Begriffe abzugewinnen versucht.

Hermann Hesses Roman Das Glasperlenspiel ist eines der behutsamsten, intellektuell durchkonstruiertesten Geschichten, die ich gelesen habe. Die Hingabe und Aufrichtigkeit, mit der Joseph Knecht seiner Aufgabe als Glasperlenspielmeister nachgeht, ist so beeindruckend und einfach „schön“, die ganze Welt Kastaliens so liebevoll und detailliert porträtiert, dass ich das Buch kaum weglegen wollte – bis ich zu den Anhängen, den fiktiven Lebensläufen Knechts kam: die ich nur noch halbherzig überflogen habe; zu stark kommen die buddhistischen, spirituellen, wiederkehr-und-ganzheits-philosophischen Gedanken durch, die mir immer (auch bei anderen Autoren) als ausweichend, nicht tief gehend und verklärend sauer aufstoßen. Schade. (Mein früherer Mitbewohner Sergej, damals Mathematiker ein dutzend Semester über mir, schwärmte immer von der Kohomologietheorie als einem „wahren Glasperlenspiel“ – und nach der Lektüre weiß ich endlich, was er damit immer meinte, und bin geneigt, ihm zuzustimmen.)

Ein bisschen später habe ich noch Hesses Demian gelesen. Auch eine wunderschöne Geschichte.

Michel Houellebecq: Ausweitung der Kampfzone – Schreibstil und Protagonist gefielen mir nicht so gut, aber die Lektüre belohnt: Hie und da blitzen pointierte gesellschaftskritische Passagen auf, die es in sich haben – und die ich zumindest so schnell nicht vergessen werde.

Einen Klassiker unter den Abenteuerbüchern, Jon Krakauers Bericht einer im Frühjahr 1996 katastrophal endenden Mount-Everest-Expedition mit dem überaus passenden Titel Into Thin Air, habe ich an einem Abend bei Schnee und -10°C Außentemperatur verschlungen: extrem spannend. Minutiös und mit geschultem Blick für lokale Verhältnisse erläutert Krakauer nicht nur den Aufstieg, sondern auch die (meist abseits der zahlenden Bergsteiger stattfindende) Planung, Hintergründe seiner Mit-Bergsteiger und stellt nicht zuletzt auf fesselnde Weise dar, wie sehr der Menschliche Körper in eisiger Kälte und viel zu dünner Luft den letzten Rest eingebildeter Rationalität vergisst – ohne dasselbe überhaupt mitzubekommen. Ihm kommt außerdem die schwere Aufgabe zu, als einer der Überlebenden einer Expedition, an deren summit push day insgesamt 10 Leute ihr Leben ließen, auch bei sich selbst und den anderen Beteiligten Fehler festzustellen – und zu reflektieren, wie es möglich ist, nach so einem Vorfall wieder zurück ins „normale Leben“ zu kehren. Unbedingte Lese-Empfehlung.

Die Blendung von Elias Canetti hatte ich schonmal mit 18 Jahren angefangen und nach 100 Seiten gähnend weggelegt. Beim neuerlichen Lesen war das Buch eigentlich ganz gut: Ein schwacher Mittelteil – mir zu viele vorhersehbare und übertriebene Kopfgeburten der Leute –, aber starker erster und letzter Teil. Kann man schon lesen.

Den neuen Roman von Umberto Eco, The Prague Cemetary, war nicht so mein Fall.

Jewgenij Samjatins 200-Seiter Wir erschien schon 1920, das heißt vor Huxleys Brave New World und Orwells 1984 – und ich muss dem Nachwort zustimmen:

Dennoch bestehen grundlegende Unterschiede zwischen den drei Werken. Samjatins prophetische Leistung steht weit über der der beiden andern: Als er seinen Roman schrieb, existierte der Totalitarismus erst im Embryonalzustand – als Huxley schrieb, hatte die monopolkapitalistische Rationalisierung in Amerika ihren ersten Höhepunkt erreicht (Ford), als Orwell schrieb, stand der Stalinismus im Zenit der Macht. Dafür konnten die beiden Engländer das Antlitz der modernen Welt präziser und pointierter zeichnen.

Mit der Entwicklungshilfe und -politik ist es ja so eine Sache: Wie soll man die „dritte Welt“ behandeln? Direkte Hilfe? Hilfe zur Selbsthilfe? In Ruhe lassen? Was hilft eigentlich wirklich? – Im Wesentlichen geht es bei Entwicklungshilfe, wenn sie nicht in Waffenlieferungen besteht, fast immer um Länder, deren Bevölkerung großteils extrem arm ist: Die Menschen, die von weniger als einem US-Dollar am Tag leben. Die beiden Wirtschafts-Professoren Duflo und Banerjee analysieren in ihrem Buch Poor Economics, wie Wirtschaft in „arm“ funktioniert: Es gibt keine Banken (warum nicht? wer verleiht das Geld und zu welchen Zinssätzen?); es gibt keine gesundheitlichen und sozialen Sicherungssysteme (wie sparen für den Notfall? was, wenn die Ernte verdirbt?); das Risiko des totalen Bankrotts ist immer imminent (wie damit umgehen?). – Kurz: Wirtschaft funktioniert ganz anders, wenn man so gut wie kein Geld hat. Die Frage, die sich natürlich stellt ist: Gibt es Möglichkeiten, Institutionen oder Policies zu schaffen, um diese Zustände zu verbessern? Duflo und Banerjee kritisieren die „Monokultur-Ansätze“ von J. Sachs („Mehr Geld behebt das Problem“) und W. Easterly („Keine Hilfe zu geben lässt zu, eigene Lösungen zu finden“), und bewegen sich von Fall zu Fall durch verschiedene Lösungsansätze konkreter Probleme und bewerten die Wirksamkeit. Das ist das Ziel des Buches:

This book is an invitation to think again, again: to turn away from the feeling that the fight against poverty is too overwhelming, and to start to think of the challenge as a set of concrete problems that, once properly identified and understood, can be solved one at a time.

Leseempfehlung für alle, die sich mit Entwicklungshilfe auseinandersetzen wollen.

In den vergangenen Monaten habe ich Jonathan Franzen für mich entdeckt: Zuerst habe ich Freedom gelesen: locker und leicht, aber doch genug Dilemma, damit das Panorama nicht allzu beiläufig wirkt. An einigen Stellen wirkte der Roman recht autobiographisch. Man vergleiche das folgende Textfragment aus Freedom…

In a pocket of his khakis was a handful of coins that he took out and began to fling, a few at a time, into the street. He threw them all away, the pennies of his innocence, the dimes and quarters of his self-sufficiency. He needed to rid himself, to rid himself. He had nobody to tell about his pain […]. He was totally alone and didn’t understand how it had happened to him.

Mit diesem Bericht (Archiviert) einer Reise Franzens in Deutschland:

Real anger, anger as a way of life, was foreign to me until one particular afternoon in April 1982. I was on a deserted train platform in Hanover. I'd come from Munich and was waiting for a train to Berlin, it was a dark grey German day, and I took a handful of German coins out of my pocket and started throwing them on the platform. There was an element of anti-German hostility in this, because I'd recently had a horrible experience with a penny-pinching old German woman and it did me good to imagine other penny-pinching old German women bending down to pick the coins up, as I knew they would, and thereby aggravating their knee and hip pains. The way I hurled the coins, though, was more generally angry. I was angry at the world in a way I'd never been before.

Daraufhin habe ich eine seiner Essay-Kollektionen, How to be Alone, gelesen. Sehr zu empfehlen! Der Mann kann wirklich gut schreiben, und schämt sich auch nicht, seine Schwächen öffentlich zu diskutieren. Aus Mr. Difficult (dem lustigsten der Artikel, der aber doch ziemlich ernst ist):

It’s hard to consider literature a medicine, in any case, when reading it serves mainly to deepen your depressing estrangement from the mainstream …

Und dann habe ich noch zur Abrundung The Corrections gelesen. Ein Panorama ähnlich Freedom, aber so langsam habe ich genug davon. Ich hole mir lieber noch einen weiteren Essay-Band…

Es gibt so Klassiker, die ich nie lese, weil ich das Thema nicht ansprechend finde. So ging es mir mit Harper Lees To Kill a Mockingbird, bis ein Freund mir das Buch auslieh und meinte ich müsste es lesen. Und ja, das ist ein beendruckend schönes Buch mit ungeahnter moralischer Komplexität.

Ich wollte ins Theater gehen, denn es wurde Dostojewskis Der Spieler aufgeführt. Aber die Vorstellung wurde kurzzeitig abgesagt, und stattdessen wurde Die Wirtin gespielt. Leider konnte ich doch nicht zu der Vorstellung gehen, und die Geschichte hat mir auch nicht wirklich gut gefallen. Aber da das Buch nun schonmal aufgeschlagen war, habe ich Der ewige Gatte gelesen, und das ist eine der gelungensten Kurzgeschichten des Autors, wie ich finde.

Ich war eine Woche in Dubai und hatte nichts zu lesen dabei, also war ich dort einkaufen: Roberto Bolaño: Woes of the true Policeman – Interessant vor allem für Leute, die 2666 gemocht haben (für die Biographie Arc(h)imboldis) – aber vielleicht auch als eigenständige (Fragment-)Lektüre insteressant. – Ernest Hemingway: A Farewell to Arms, nicht so sehr beeindruckend. Aber eine schöne Ausgabe mit 47 alternativen Enden. – Gustave Flaubert: Madame Bovary, die Geschichte startet so schön schnell: Junge schafft Studium nicht, dann doch, dann Heirat, dann Tod der bösen Frau, dann neue Heirat – und das alles in den ersten Kapiteln. Aber dann zieht sich die Handlung über die nächsten hundert Seiten so dermaßen, dass ich irgendwann keine Lust mehr drauf hatte. Ich bin vielleicht auch nicht die Zielgruppe.

Italo Calvino: Wenn ein Reisender in einer Winternacht – hätte man etwas kürzer, dafür aber besser machen können. Mehr meta.

Ich habe mich endlich mal an Thomas Mann gemacht. Die Buddenbrooks fand ich ziemlich langatmig, und an vielen Stellen zu kalt und distanziert, wenig einfühlsam, obwohl doch bewusst persönliches Drama geschildert werden sollte. Als Charakterisierung und Beschreibung des Niedergangs einer Familie aber natürlich meisterhaft. (Nachtrag 2014-05-21: Musil schreibt 1905 in sein Tagebuch: „Statt dessen las ich die Buddenbrocks [sic]. Sehr fein und langweilig; vielleicht meisterlich al fresco – aber langweilig; mitunter überraschend souverän.“)

Reiseliteratur neu definiert haben soll Bruce Chatwins Bericht über eine Expedition ins südliche Südamerika, In Patagonia. Ich war wenig beeindruckt, leider: Eine Aneinanderreihung von Geschichten und Begegnungen, aber keine davon hat mich wirklich berührt. Etwas Abenteuer ist natürlich auch dabei:

‘You could break a leg,’ she said, ‘or get lost and we’d have to send a search party. We used to ride it in a day, but you can’t get a horse through now.’

And all because of the beavers. A governor of the island brought the beavers from Canada and now their dams choked the valleys where once the going was clear. But still I wanted to walk the track.

Dazu in der ZEIT: Der Biberkrieg, wie die Biberplage in Feuerland eingedämmt werden soll.

Ich habe mich auch an James Joyce versucht: A Portrait of the Artist as a Young Man. Also damit konnte ich ja mal überhaupt nichts anfangen. Und noch ein Stück Weltliteratur, die ich irgendwie gar nicht verstehe: Gabriel García Márquez, Hundert Jahre Einsamkeit. Alle Leute heißen gleich, und ich kann mit der Geschichte gar nichts anfangen.

Embedding the Petersen Graph on the Cross Cap

Usually it’s really difficult to “show” what I do in mathematics, because to most people it’s just formulas – who cares if it’s topology or measure theory, it’s all the same. But I just finished a small project with a friend for a lecture called “Scientific Visualization”, and this is a result that you can just “watch”.

So, in case you have always been interested in the Petersen Graph and wondered how it is possible to embed it without edge intersection on the surface of the Cross Cap – well, I got a small report for you, and this animation:

(In case the <video> element fails in your browser, download it here: